セキュリティポリシー策定のガイドライン

ポリシーを明文化しないと従業員が誤解を生む。

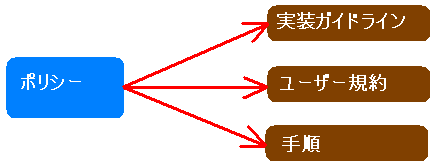

ポリシーにあわせたセキュリティの実装要件を実装ガイドラインという。

すべての企業・組織に当てはまる汎用のポリシーは無い。

-

ポリシーの基本要件

ポリシーは、

- ① 3~5ページ程度の短いものにする。

- ② プラットフォームを特定しない一般的な用語で記述する。

- ③ ネットワークや技術の変化に耐えられるものにする。(三年以上は適用可能にする)

関連文書で、

- プラットフォーム・

- 技術・

- アプリケーション・

- ユーザー責任・

- 組織構造

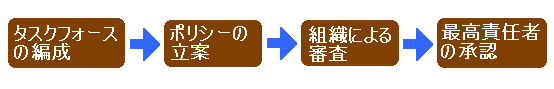

ポリシーはその組織で最高位の者が承認すべきである。

→承認の無い文書は単なる提案である。ポリシーの立案は、 高い地位の役員最低一名・システムセキュリティ管理者・情報システム部責任者 を含めた小さなタスクフォースを編成して立案する。

-

ポリシーの記述内容 → 基本目標

- ① 機密性 アクセス権の保証

- ② 保全性 不正改ざん・ウイルスからの保護

- ③ 可用性 システム・ネットワーク・アプリケーション・データがオンラインであること、アクセス権を持つユーザーがアクセスできることの保証

- ④ 説明可能性 誰が何をしたかを識別する。

- ⑤ リソース管理 機器へのアクセス権を限定する。→ 職務の分離

職務の分離 例)

- 1 物品とデータ 調達責任者と在庫管理者は別人にすべき

- 2 作成と認可 小切手を作成する者と小切手にサインをするものは別人にすべき

- 3 作成と保守 口座を作成する者と記帳をする者は別人にすべき・セキュリティの実装者と管理者は別人にすべき

- 4 処理手順とデータ アプリケーションのプログラマはそのアプリケーションにデータを入力しない

-

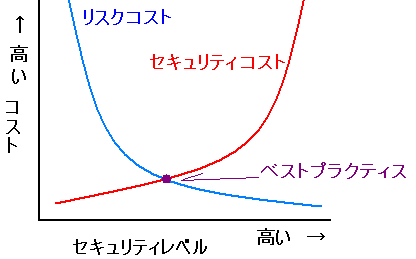

リスク管理 コストバランス

-

リスク管理 選択肢

- ① 受容 リスクコストが低く防御コストが高い場合、リスクを受け入れる

- ② 転嫁 直接防御せず、リスクを他社に引き当てる。例)保険

- ③ 回避 リスク回避のため必要な防御対策を取る

-

セキュリティ責任

-

①責任者の明示

- 例)全ユーザー

- ②責任の規定

-

③管理者の明示

- 例)保安部門

-

④対象者の署名

- 例)全ユーザー

-

①責任者の明示

-

規約の内容

- 組織がシステムとデータを所有する。

- ユーザーはデータおよびソフトウェアを許可無くコピーしないことに同意する。

- ユーザーは秘密の保持およびその実装方法に同意する。例)必ず適切なパスワードを利用する、など

- ユーザーは許可された方法でシステムとデータにアクセスすることに同意する。

- ユーザーはセキュリティを目的とした、ユーザーによるシステム使用の組織による監視に同意する。

-

ポリシー遵守手順の明示

- 定期検査やポリシー違反の自動通知など

-

ポリシー遵守状況の測定

- 客観的かつ数量化できる判定基準を設ける

- 継続的に実際のセキュリティ状態を測定する

-

判定基準 ポリシーカテゴリ

-

ユーザーアカウントおよび認証

- アカウント保全性

-

調査対象:ユーザー特権・ホームディレクトリ・アクセス権限

- 操作:ポリシーからはみ出す特権を持つアカウントの排除

- ログインパラメータ

-

調査対象:失敗したログオンイベント・古いまたは使用していないアカウント

- 操作:不使用アカウントの指摘・異常な数の失敗したログオンイベントの報告

- パスワード強度

-

調査対象:文字記号の組み合わせの複雑さ・長さ・有効期限

- 操作:OSでポリシーを強制適用可能ならばその方法を、不可能の場合は指摘をする。

-

ネットワークおよびサーバーの設定

- システム監査

-

調査内容:権限のない不正アクセスの検知

- 操作:監査とポリシー違反の報告。侵入に対してはその対処。

- オブジェクト保全性

-

調査内容:(サービス・デバイスなどの)サーバーオブジェクトアクセスおよび変更・ポリシー変更・特権使用の監査

- 操作:監査とポリシー違反の報告。改ざん・削除に対してはその対処。

-

ファイルシステムおよびディレクトリ

- ファイルアクセス

-

調査対象:ファイル所有権とアクセス権・命名規則

- 操作:監査とポリシー違反の報告

- ファイル属性

-

調査対象:属性変更

- 操作:監査とポリシー違反の報告

- ファイル検索

-

調査対象:不正使用の可能性のあるファイル(ウイルス・トロイの木馬・ワームなど)

- 操作:監査とポリシー違反の報告

-

-

対策の指示

- ① 適切な権限者への通報

- ② 問題の是正

- ③ 罰則

- ④ 特例

-

資金

- セキュリティ実装費用の資金、予算

| ← 戻る | ↑ TOP ↑ | 次へ → |